Кракен как зайти ссылка

Как заработать на Kraken Стейкинг или стекинг, это удержание криптовалюты для kracc получения пассивного дохода от нее. Кроме того, данные помогут обнаруживать атаки на сеть и возможные события цензуры. Onion - Darknet Heroes League еще одна зарубежная торговая площадка, современный сайтик, отзывов не нашел, пробуйте сами. Его я так и не увидел, кстати, потому что он был в отпуске. Whisper4ljgxh43p.onion - Whispernote Одноразовые записки с шифрованием, есть возможность прицепить картинки, ставить пароль и количество вскрытий записки. Сейчас одна из крупных бирж. Reuters и CNN узнали о планах Зеленского посетить Вашингтон 21 декабря Политика, 02:09. На данный момент теневая сеть активно развивается. Выбираем запросить мост у torproject. Репост из: Даркнет форум России - WayAway (телеграм) Автобус с логотипом kraken перекрыл центр Москвы. Что-то про аниме-картинки пок-пок-пок. Комиссии на своп торги на бирже Kraken Отметим, что при торговле в паре со стейблкоинами комиссии будут куда более привлекательными, нежели в паре с фиатом. При покупке: если эта цена ниже последней рыночный цены, ваш лимитный ордер добавляется в стакан заявок. Торговля фьючерсами Kraken представляет собой функцию, которую не так легко найти на других ведущих криптобиржах. Заполнить форму регистрации. Bm6hsivrmdnxmw2f.onion - BeamStat Статистика Bitmessage, список, кратковременный архив чанов (анонимных немодерируемых форумов) Bitmessage, отправка сообщений в чаны Bitmessage. Чтобы ваш сайт ещё больше отличался от конкурентов; Расширение автоматизации SEO; Дополнительные обучающие материалы по маркетингу SEO;Интеграция с Яндекс. Заключение Биржа Kraken сегодня это, бесспорно, лидирующая площадка для функциональной и удобной торговли криптовалютой. Проснулся и понял, что не могу дышать. Безопасность Безопасность yz7lpwfhhzcdyc5y.onion - rproject. Onion - Lelantos секурный и платный email сервис с поддержкой SMTorP tt3j2x4k5ycaa5zt. В данной статье мы сначала разберем процедуру kragl инсталляции анонимного браузера, а потом способы для нахождения спрятанных ресурсов. Адаптивность. Ближайшие похожие компании Ещё? В конце апреля, числа где-то 18-го, разболелся зуб. Доступны лимиты до 2000 долларов в день и до 10 000 долларов в месяц. После ввода капчи, обновится список мостов и TOR снова заработает. Для безопасной и удобной покупки криптовалют с минимальной комиссией, мы подготовили рейтинг ТОП-5 самых надежных и популярных криптовалютных бирж, которые поддерживают ввод и вывод средств в рублях, гривнах, долларах и евро. Выбрать необходимую валюту. Zerobinqmdqd236y.onion - ZeroBin безопасный pastebin с шифрованием, требует javascript, к сожалению pastagdsp33j7aoq. Org, список всех. Все существующие способы защиты зеркала kraken. Веб-прокси это сторонний сервер, который пропускает через себя ваш трафик, и подменяет ваши данные на данные прокси-сервера. Просто переведите криптовалюту или фиат из другого кошелька (банковского счета) в соответствующий кошелек Kraken. При новой регистрации: К сожалению, из-за чрезвычайно высокого спроса мы не принимаем новые клиентские аккаунты в течение короткого периода времени. В настоящее время веб-сайт SecureDrop. Сайты сети TOR, поиск в darknet, сайты Tor. I2P это анонимная сеть, которая представляет собой альтернативу Tor. Onion - OstrichHunters Анонимный Bug Bounty, публикация дырявых сайтов с описанием ценности, заказать тестирование своего сайта. В появившемся окне прокрутите ползунок в самый низ (значение. Если все, что вам нужно это замаскировать свою личность в сети или незаметно попасть на заблокированный сайт, вы можете выбрать предназначенный для этого сервис из списка ниже.

Кракен как зайти ссылка - Kra30cc

Belgian Infantry WaterlooDutch infantry WaterlooDutch Militia Waterloo Popular ProductsAll productsCampaign Game Minatures is the best place to find your figures and get a personal service second to none.We have 21 years experience, our make of figures called CGM and we stock makes such as Mirliton, Xyston, Perry Miniatures, Buaeda, Minairons, Victrix, Spanish Tercios, Black Scorpion, and 1-48 Tactica as well as the Bolt action ranges, games, books and rules, including our own Imperial Eagle with the Scenario book Borodino and the army lists for Eckmuhl. CGM figures include Napoleonic, Ancients with Cesaerian Roman, Imperial Roman and Gauls and also WW2 infantry. El Cid and his men are coming along with new Napoleonic figures and equipment like wagons.The web has been updated and e-mails are working so you can contact us and place orders. You get an invoice and a message when you order. If you have problems logging in to your account contact me at [email protected] the navigation catergories to find your way around.

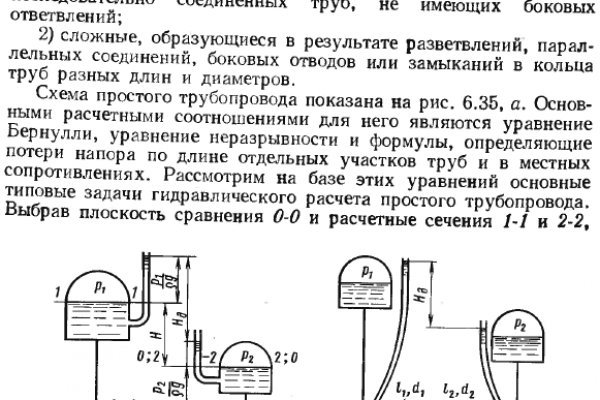

Параметр фильтрации подбирается индивидуально. Такие настройки позволят ограничить количество запросов с одного IP-адреса до 40 в секунду. (hH)My-Hdr: foo для отправки с каждым запросом заданного пользователем http заголовка user и pass также могут быть размещены в этих заголовках! Txt target cisco-enable (прямой консольный доступ) hydra -P pass. Дополнительные символы указываются после этой конструкции как есть. Усложнить задачу перебора можно используя следующие методы: Применение межсетевого экрана и прочего ПО для ограничения количества обращений к защищаемому сервису. Это довольно популярная утилита для тестирования безопасности, поэтому вы можете найти ее в официальных репозиториях. Ftp Можно пойти другим путем и указать ip цели и порт вручную с помощью опции -s, а затем указать модуль: hydra -l admin -x 4:4:aA1 -s 21 ftp Пароли для ssh, telet и других подобных сервисов перебираются подобным образом. Txt target cisco-enable (AAA логин foo, пароль bar) cvs Модуль cvs опционально принимает имя репозитория для атаки, по умолчанию это root" firebird Модуль firebird опционально принимает имя базы данных для атаки, по умолчанию это "C:Program FilesFirebirdFirebird_1_5security. Специальные указания для Простого метода имеют 3 режима работы: анонимный (без пользователя и пароля не прошедший проверку подлинности (с пользователем, но без пароля с проверкой подлинности юзер/пароль (пользователей и пароль). И задействовать ее: location /. Для нас это: rhosts IP-адрес жертвы rport порт username логин SSH userpass_file путь до словаря stop_on_success остановка, как только найдется пара логин/пароль threads количество потоков Указание необходимых параметров производится через команду " set ". Учётные данные прокси могут быть указаны как опциональный параметр, например: hydra -L urllist. Подсказка: для аутентификации в windows active directy ldap это обычно cnuser, cnusers,dcfoo, dcbar,dccom for domain m mysql Модуль mysql is опционально принимает базу данных для атаки, по умолчанию это. Поэтому не забудьте установить пустую строку в качестве пользователя/пароля для тестирования всех режимов. Пример настройки iptables: -A input -i eth0 -p tcp -dport 22 -m connlimit -connlimit-above 1 -connlimit-mask 32 -j reject -reject-with tcp-reset. Руководство по Hydra Поддерживаемые службы (это же название модулей asterisk afp cisco cisco-enable cvs firebird ftp ftps http-head https-head http-get https-get http-post https-post http-get-form https-get-form http-post-form https-post-form http-proxy http-proxy-urlenum icq imap imaps irc ldap2 ldap2s ldap3 ldap3s ldap3-cs. Мы будем использовать популярные пароли из стандартного словаря rockyou. Брутим SSH удаленного сервера Для брута (атаки перебором паролей) будем использовать инструмент Hydra, который входит в состав дистрибутива Kali Linux. Также можно использовать словари топ500 паролей, и от Cain Abel, где находится более 300000 пароля. Главное окно программы выглядит вот так: Здесь есть несколько вкладок: Target - цели атаки; Passwords - списки паролей; Tuning - дополнительные настройки; Specific - настройки модулей; Start - запуск и просмотр статуса атаки. Дальше нужно задать порт сервиса на удаленной машине и ip адрес цели. Такое правило установит ограничение доступа к SSH для каждого IP-адреса до 1 соединения в секунду, значительно усложнив перебор. Помните, если вы собираетесь разместить двоеточие в ваших заголовках, вам следует их экранировать обратным слэшем. Txt ftp Если подбор по словарю не сработал, можно применить перебор с автоматической генерацией символов, на основе заданного набора. Примечание: ' h ' добавит определённый пользователем заголовок в конец, независимо от того, отправила ли уже Hydra заголовок или нет. Log -V -s 80 http-get /login/ Здесь мы использовали логин admin, список паролей из файла john. Hydra Попробуем подобрать пароль с помощью Hydra. Содержание статьи: Установка THC Hydra Первым делом нам необходимо установить этот инструмент. В этой статье для примеров я буду использовать файл паролей от John the ripper, который вы можете без проблем найти в интернете. Http-proxy-urlenum Модуль http-proxy-urlenum только использует опцию -L, а не опции -x или -p/-P. . Txt из дистрибутива kali, который располагается в директории /usr/share/wordlists/. Txt -6 pop3s 2001:db8:1:143/TLS:digest-MD5 Установка Hydra Программа предустановлена в Kali Linux. пароль, размером от 4 до 5 символов, состоит из цифр, букв верхнего и нижнего регистра или точки. Это были основные опции, которые, вы будете использовать. д. Jabber.org Примеры запуска Hydra Попытаться войти как пользователь root (-l root) используя список паролей (-P /usr/share/wordlists/metasploit/unix_passwords. Как видите, количество доступных протоколов достаточно большое, вы можете проверить безопасность как ssh, ftp, и до веб-форм. Пример: pop3 target/TLS:plain postgres Модуль postgres опционально принимает имя базы данных для атаки, по умолчанию это "template1". Вы можете тестировать только свои машины и службы. Опции задают глобальные параметры утилиты, с помощью них вы можете настроить необходимые параметры, например, указать что нужно выводить информацию очень подробно, список логинов и паролей для перебора задается тоже с помощью опций, но я выделил его в отдельный пункт. Он каждый раз собирает новое куки с того же URL без переменных. Помните, что использовать такие инструменты против чужих систем - преступление. В настоящее время поддерживаются следующие протоколы: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird, FTP, http-form-GET, http-form-post, http-GET, http-head, http-post, http-proxy, https-form-GET, https-form-post, https-GET, https-head, https-post, http-Proxy, ICQ, imap, IRC, ldap, MS-SQL. Стоит отметить, что для эффективного проведения атаки брутфорсом стоит должное внимание уделить подготовки словаря, а именно: учесть географические и лингвистические особенности, включить в словарь название компании, названия ее дочерних предприятий, названия работающих сервисов и приложений, фамилии работников. . Таким образом, при атаке будет изменяться только этот параметр. Поэтому очень важно убедиться, что ваш пароль будет сложно перебрать. Ему нужен только пароль или отсутствие аутентификации, поэтому просто используйте опцию -p или -P. Примеры: hydra -P pass.